终端作为网络行为的发起者和执行者,终端安全问题是信息安全领域的重要组成部分。终端安全已经成为制约信息安全的瓶颈,尽管在安全技术和培训中已经投入了大量人力和资金,但终端安全问题仍频频发生。终端所发生的安全问题可简单归结为3类。......

2023-11-23

分析数据的目的主要是根据获取的事件信息,揭示可能已知或未知的趋势,为终端安全管理工作提供管理和监督的实际数据支持。通过对数据的深入分析,可以对终端安全的工作情况深入了解,并对后续的整改提供分析的依据,或为计划提供可靠的实际数据支持。

要进行深度分析,首先要进行分析数据的准备工作。分析数据的来源与分析数据的目标密切相关。结合终端安全管理体系的内容,分析的数据来源可列举如下:

√ 终端本身的安全事件

√ 与终端相关的设备上对终端记录的安全事件

√ 相关应用系统上对终端记录的安全事件,包括但不限于审计系统、行为分析系统等

√ 其他设备或系统记录的终端相关的安全事件

由于有如此之多的数据来源,且这些数据来源提供的安全事件在内容上必然存在极大的差别,为了能够对这些安全事件进行统一的管理和分析,需要对这些事件进行归一化的处理。一般而言,数据归一化处理可以分为数据格式化与数据语义映射两个部分。

(1)数据格式化

数据格式化,将数据通过格式化的方式,转换为统一的表现形式。其处理过程又可细分为数据预处理、数据处理与数据填充。

1)数据预处理,将原始数据解析为信息元(有特定含义的数据单元,信息元的划分一般与归一化事件字段有关)。如:

CISCO交换机UDP日志:

<39>233159:*Mar2604:04:10:UDP:rcvdsrc=192.168.101.239(137),dst=192.168.101.255(137),length=58

CISCOPIX防火墙UDP日志:

<166>%PIX-6-302016:Teardown UDP connection 12385695 for outside:61.171.177.212/16405toinside:192.168.101.255/40560duration0:02:01bytes70(www.chuimin.cn)

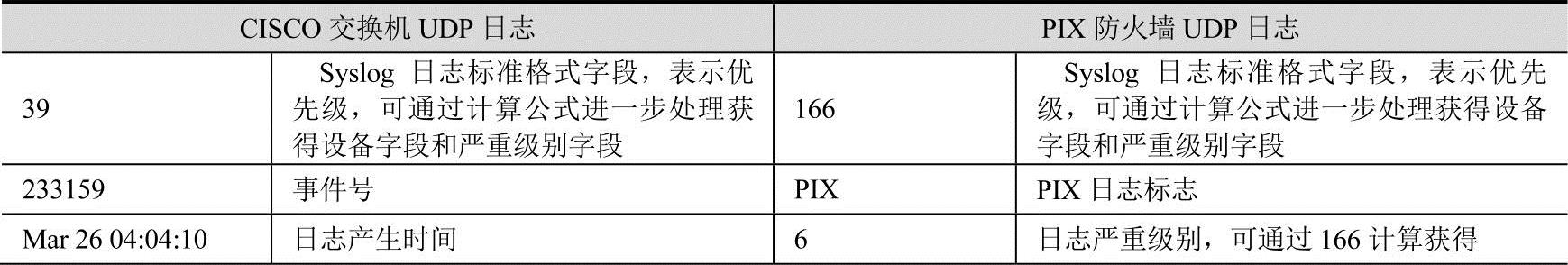

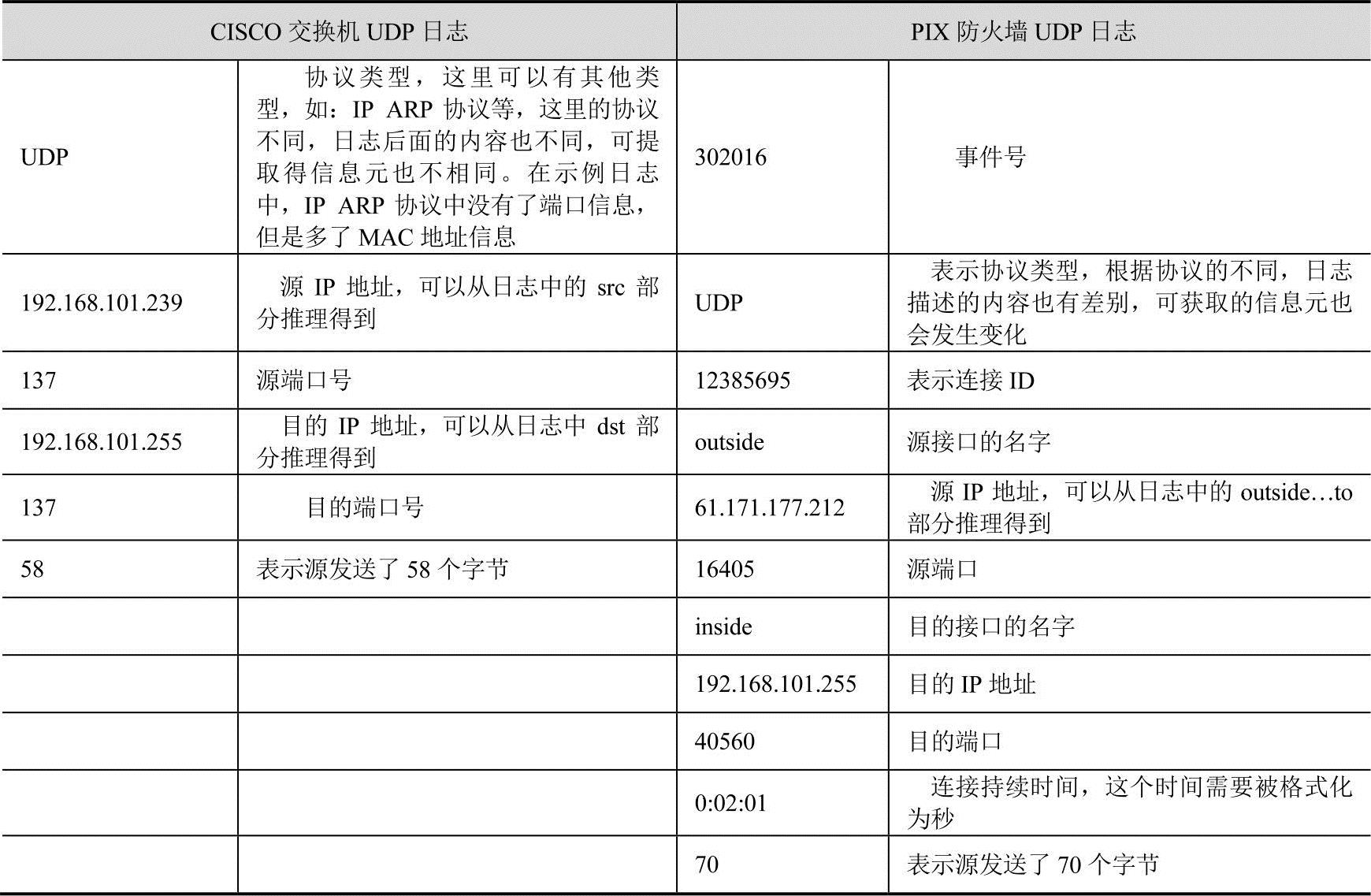

处理后的信息元如表11-1所示。

表11-1 处理后的信息元

(续)

2)数据处理,对信息元的数据进行处理,将相同类型的数据处理为统一的格式。比如时间,它可以有非常多的表现形式,如“Dec311:00:00 2007”,“2007-12-3 11:00:00”或“MonDec311:00:00 CST 2007”等,它们表示的都是同一个时间,但表现形式上有差别。计算机无法自动认知这些差别,所以为了后续的数据表现及数据处理,需要对时间进行格式化,统一其表现形式。除时间外,还有MAC地址、IP地址等需要格式化的数据类型。除了格式上的统一外,还需要对数值型数据的度量进行统一,如文件或空间的大小,可能用MB(兆字节)、KB(千字节)或BYTE(字节)等任意一个度量做单位,单位的不同会造成数据的巨大差异,因此也需要对数值型的数据进行度量统一。

3)数据填充,将经过数据处理的信息元填充到相应语义的归一化数据字段中。通过正确分析原始数据的整体语义,正确地理解信息元的含义。如即使都是IP地址,但根据语义不同可以区分为源IP地址和目的IP地址,根据语义可以知道数据是谁发出的等,在确定语义后,将信息元分别填充到归一化事件对应的字段中。

(2)数据语义映射

数据语义映射用于统一数据的语义表述,即将表示相同语义的不同内容统一为同一的表述形式。该过程将不同原始数据中,表示相同语义的内容统一为同一的语义表示。这里有别于格式化的是,这里强调的是对数据内容语义的统一。如数据的级别,在Syslog标准中定义了8个级别,而Windows的Event Log日志中定义了5个级别,它们分别如表11-2所示。

因为二者在划分级别的个数上不统一,而且定义不统一,势必造成后续的数据表示及处理的不一致,所以必须对它们级别的内容进行数据映射,统一它们的语义。上面表格的映射部分给出了数据映射的对照关系。像这样需要进行数据映射的内容还包括病毒信息、漏洞信息、补丁信息、IDS攻击信息等,以上的信息均会因为厂商或标准的不同,信息的描述上存在差异。如不同的反病毒厂商会给同一种病毒定义不同的名字,这里就需要将不同的名字映射为同一个名字,以便后续的数据处理。

表11-2 常用标准的数据级别定义

有关终端安全风险管理的文章

终端作为网络行为的发起者和执行者,终端安全问题是信息安全领域的重要组成部分。终端安全已经成为制约信息安全的瓶颈,尽管在安全技术和培训中已经投入了大量人力和资金,但终端安全问题仍频频发生。终端所发生的安全问题可简单归结为3类。......

2023-11-23

一系列安全事件后,在美国政府的资助下,卡内基·梅隆大学成立了全球第一个计算机应急安全响应组。因此,终端安全管理的实质就是识别终端安全风险,构建终端风险体系并对终端风险进行安全管理,从而避免终端安全风险事件的发生。......

2023-11-23

有相应硬件支持,将很大程度上解决纯软件终端安全产品存在的问题。综合趋势终端安全产品要和网关及其他安全设施密切配合,分工协作,才有可能构架全面完整的安全防护保障体系。终端安全的重要组成部分是设置管理或针对安全规范符合程度的检查、隔离和矫正。综上所述,终端安全管理体系的构建实施过程需要依赖完善的方法论,对体系建设过程提供内部审核、管理评审、外部审核等管理活动支持,保障体系的有效实施。......

2023-11-23

通过终端安全防护平台和管理平台对管理范围内终端管理信息进行实时采集,统一汇总、级联、统计和分析,及时了解所管理范围内的终端状态,对终端管理数据进行安全评估,对终端安全进行分析。未部署终端系统的单位,要通过内部信息系统运行维护月报将本单位终端管理信息上报上级信息化工作部门,上级信息化工作部门将综合对各单位的终端管理信息采集情况和统计分析情况,形成整个信息内网终端安全有关通报进行发布。......

2023-11-23

基于风险评估得出的终端所面临多类实际信息安全风险,其风险个数很大。由于不同类别的信息安全风险所采取管控措施的优先级,通常也有很大的差别,如何针对数量庞大的风险及管控措施进行合理的规划,是一个很大的难题,因此对于规模比较庞大的组织,如何对风险评估后的管控措施进行统一、合理的规划至关重要。......

2023-11-23

针对不同的威胁来源的终端安全风险图谱见图6-7。其中终端安全技术平台自身的风险,暂不列在内。与基础安全风险相比,终端安全运行风险更具动态性,随着时间和相关环境条件的变化。3)信息安全风险指终端信息安全风险为终端中存储的信息,以及信息在传递过程中所面临的风险。......

2023-11-23

分布式管理业务,管理平台和防护平台部署在各级节点上,所有分支节点为管理及防护功能完全的自主节点。二期建设完成后,在集团下属院、厂所本地,乃至全国已初步形成分布式管理模式。对于终端日志与报警信息,全部逐级转发,汇总至集团信息中心进行安全事件处理。分布式管理模式参见图12-4。......

2023-11-23

因此终端系统的补丁是否及时打上,与终端的安全程度密切相关。相关风险点终端系统补丁风险点详见表A-9。表 A-9相关资产使用生命周期风险点(1-4):该类风险涉及入网前与运行阶段。......

2023-11-23

相关推荐