因此,云服务提供商在设计IaaS云框架时,其公有云内的网站应用程序必须能够抵御来于因特网的威胁,至少有一套针对主流网站漏洞的标准安全策略,同时应定期对漏洞进行检测。......

2023-11-18

目前,国际上对云计算中的安全框架还没有达成统一共识。但是为了消除云用户将现有应用迁移到云过程中的安全忧虑,以及满足企业的各种合规性安全要求,安全业界及不同组织,如IBM、CSA和Gartner等分别对云计算安全问题进行了总结分析,纷纷推出各自的云安全体系架构[9]。

CSA基于云计算的三种服务模型提出了一个云计算安全架构,该架构描述了三种基本云服务的层次性及其依赖关系,并实现了从云服务模型到安全控制模型的映射。该框架中,由于底层的IaaS采用大量的虚拟化技术,因此,虚拟化软件安全和虚拟化服务器安全是其面临的主要风险。在IaaS中,服务提供商负责提供基础设施和抽象层的安全保护,而其他安全职责则主要由客户承担。位于云服务中间的PaaS面临的主要安全风险是分布式文件和数据库安全、用户接口和应用安全。在PaaS中,服务提供商负责平台自身的安全保护,而平台应用和应用开发的安全性则由用户负责。位于云服务最顶层的SaaS是一个供大量用户共享的软件平台。多租户技术是解决这一问题的关键,但是也存在着数据隔离和客户化配制方面的问题。服务提供商对SaaS层的安全承担主要责任。

IBM基于其企业信息安全框架给出了一个云计算安全架构。它从资源的角度分为以下5个方面:①用户认证与授权,授权合法用户进入系统和访问数据,拒绝非授权的访问;②流程管理,对需要在云计算中心运行的项目如资源的申请、变更、监控及使用进行流程化的管理;③多级权限控制,对云计算资源的访问和管理涉及多个安全领域如云计算管理员、云计算维护员、系统管理员等,每一个安全领域都需要进行权限控制;④数据隔离和保护,针对使用统一共享的存储设备为多个用户提供存储的情况,需要通过存储自身的安全措施管理数据的访问权限,从而对客户所有的数据和信息进行安全保护。

VMware的安全架构分为三个层面:保护云计算中的虚拟数据中心免受外围网络威胁、保护数据中心内部安全区域,以及保护虚拟机免受病毒和恶意软件的威胁。其安全体系架构由以下安全产品实现:VMware vShield Edge、VMware vShield App、VMware vShield Endpoint和VMware vShield Zones。(www.chuimin.cn)

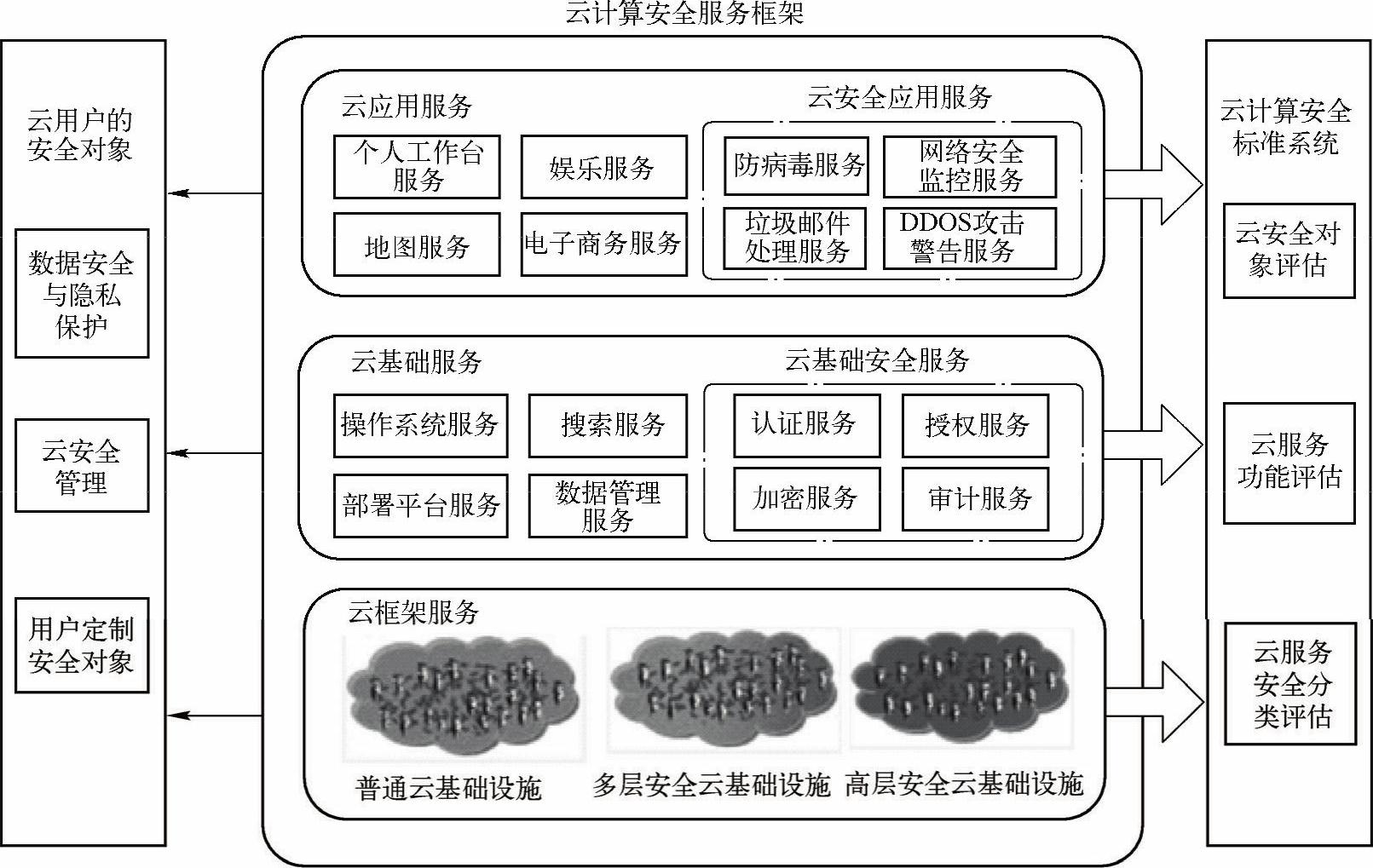

图2-5是冯登国等人提出的云计算安全技术框架[10]。该框架包括云计算安全监管技术、云计算安全服务体系与云计算安全标准三大部分。3个体系之间相互关联,相互影响。技术体系主要以数据安全与隐私保护服务为目的。云安全服务体系由一系列云安全服务组成,根据不同的层次可划分为云安全应用服务、云安全基础服务和云基础设施服务。云计算安全标准主要为安全服务体系提供技术与支撑。

图2-5 云计算安全技术框架

有关云安全深度剖析:技术原理及应用实践的文章

因此,云服务提供商在设计IaaS云框架时,其公有云内的网站应用程序必须能够抵御来于因特网的威胁,至少有一套针对主流网站漏洞的标准安全策略,同时应定期对漏洞进行检测。......

2023-11-18

云安全的概念最早是由趋势科技公司在2008年5月提出的。自云安全这一概念提出后,曾引起了广泛的争议,目前已经得到了众多安全厂商的认可。如图2-2所示,云安全主要包含两个方面的含义。第一是确保云计算应用健康可持续发展的云计算自身环境的安全保护,也称为云计算安全。安全功能可分离,安全处理性能的可伸缩。用户不必购买安全设施,而直接租用相应的安全服务。......

2023-11-18

ARM体系架构的版本就是它所使用的指令集的版本。ARM架构支持32位的ARM指令集和16位的Thumb指令集,后者使得代码的存储空间大大减小。一些ARM7系列的处理器和Intel公司的StrongARM处理采用ARMv4指令集。ARMv5TE1999年,ARMv5TE版本改进了Thumb指令集,增加了一些“增强型DSP指令”,简称为E指令集。ARMv5TEJ2000年,ARMv5TEJ版本中增加了Jazelle技术用于提供Java加速功能。ARMv6中包含了一些媒体指令以支持SIMD媒体功能扩展。......

2023-11-22

SaaS模型的主要目的是使传统上必须自己在本地服务器安装、执行及维护软件的一种模式,改而通过远程数据中心安装、执行并维护,主要是提供给终端的使用者使用,是一种利用Web平台当作软件发布方式的软件应用,再以浏览器访问使用的软件递送模式,除了利用网络的存取和管理,也因服务集中,而有利于软件供货商进行更新或维护。......

2023-11-18

网络侵犯隐私权的情形目前主要集中在个人信息的收集、处理、传输和利用等环节中。总之,从我国现行的法律来看,我国虽然在各种法律中对公民的隐私权做了具体规定,但是在这些法律中没有规定到底什么样的行为侵犯了公民的个人数据隐私权,同时,对具体的侵权构成要件的规定比较模糊。......

2023-11-18

但在SaaS层,用户直接使用服务,无法评估整个云平台的安全性,这会使用户的数据受到未知安全风险的威胁。最后,SaaS提供商最好有良好的信誉以及安全资质,可以保证服务运行的可靠性与可信度,并能够提供持续的技术支持。良好的信用体系是SaaS安全发展的一个必要条件。......

2023-11-18

目前,Xen已应用于许多不同的商业和开源应用程序,如服务器虚拟化、基础设施即服务及桌面虚拟化。此版本Xen的设计是基于半虚拟化技术实现,要求修改客户机操作系统。成立XenSource的目的是为了基于Xen VMM,为用户提供一个完整的虚拟化解决方案。图3-6 Xen 3.0虚拟化架构在Xen虚拟化架构中,虚拟机被称为虚拟域。......

2023-11-18

②大数据加大隐私信息的泄露风险。③大数据威胁现有的存储和安防措施。安全防护手段的升级速度无法跟上数据量非线性增长的步伐时,就会暴露大数据安全防护的漏洞。同时,黑客可以利用大数据发起僵尸网络攻击。比如,在涉及大数据安全性时,用户应当依据数据的敏感度进行分类,并对它们采取不同等级的保护措施。然而,大数据应用所产生的隐私问题和大数据系统存在的安全防范方面,目前还没有实质性进展和突破。......

2023-11-18

相关推荐