【摘要】:ACL安全控制技术首先需要在配置的设备中编写很多控制信息流向的命令,如图5-2所示,这些命令告诉交换机或路由器哪些数据包可以接收,哪些数据包需要拒绝。图5-3ACL安全技术原理图图5-4ACL条件匹配顺序接下来通过如图5-4所示的流程分析ACL内部的具体处理过程:交换机端口应用ACL后,由于一个ACL中有很多安全规则表项,那么进入端口的报文执行哪条安全规则呢?

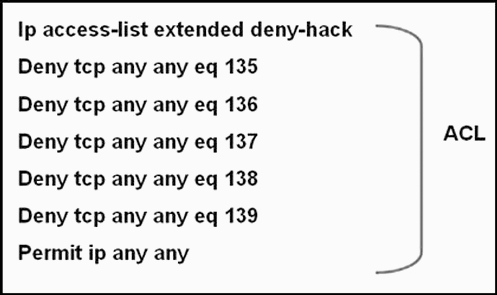

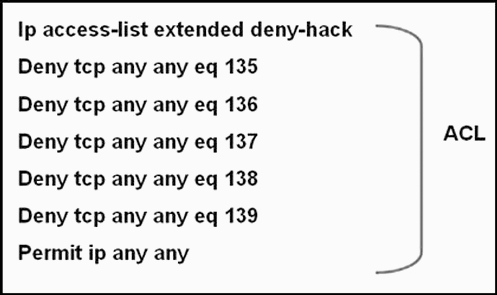

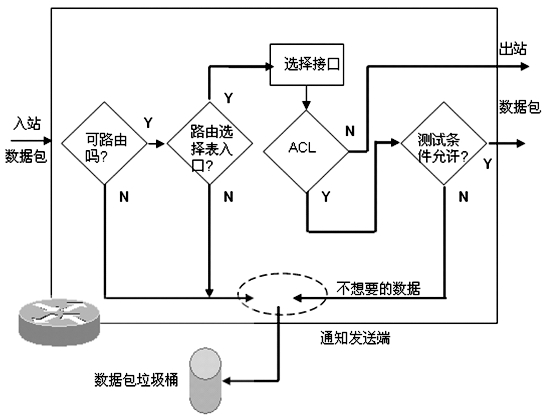

交换机或路由器检查通过的每个数据包数据,读取包中的信息,如源地址、目的地址,源端口、目的端口等,根据应用在交换机或路由器接口上预先定义的安全规则,对通过的数据包进行过滤,从而达到对网络用户进行安全控制的目的。ACL安全控制技术首先需要在配置的设备中编写很多控制信息流向的命令,如图5-2所示,这些命令告诉交换机或路由器哪些数据包可以接收,哪些数据包需要拒绝。

图5-2 ACL的命令组成图例

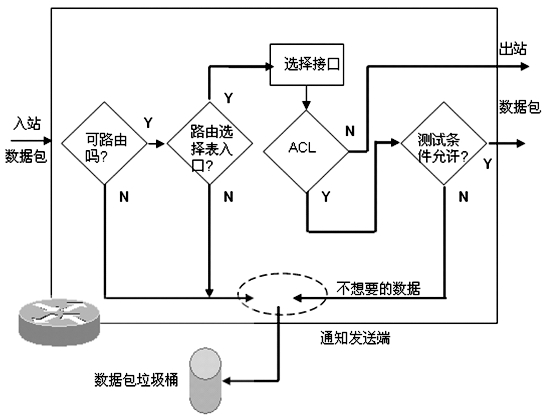

数据包进入路由器的接口,根据目的地址查找路由表,找到转发接口(如果路由表中没有相应的路由条目,路由器会直接丢弃此数据包,并给源主机发送目的不可达消息)。确定外出接口后需要检查是否在外出接口上配置了ACL:如果没有配置ACL,路由器将做与外出接口数据链路层协议相同的二层封装,并转发数据。如果在外出接口上配置了ACL,则要根据ACL制定的原则对数据包进行判断,如果匹配了某一条ACL的判断语句并且这条语句的关键字是permit,则转发数据包;如果匹配了某一条ACL的判断语句并且这条语句的关键字不是permit,而是deny,则丢弃数据包。如图5-3所示。

(www.chuimin.cn)

(www.chuimin.cn)

图5-3 ACL安全技术原理图

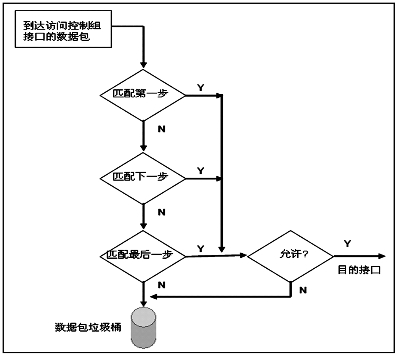

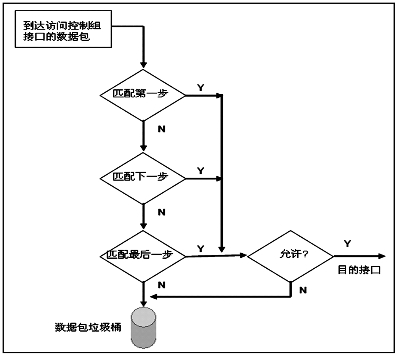

图5-4 ACL条件匹配顺序

接下来通过如图5-4所示的流程分析ACL内部的具体处理过程:交换机端口应用ACL后,由于一个ACL中有很多安全规则表项,那么进入端口的报文执行哪条安全规则呢?数据包进入端口后,按照列表中的条件语句从上到下执行判断。当一个数据包要通过ACL的检查时,首先检查ACL中的第一条语句,如果匹配其判别条件,则依据这条语句所配置的关键字对数据包进行操作,关键字是permit则转发数据包,关键字是deny则直接丢弃此数据包。如果没有匹配第一条语句的判别条件,则进行下一条语句的匹配,同样,如果匹配其判别条件,则依据这条语句所配置的关键字对数据包进行操作,关键字是permit则转发数据包,关键字是deny则直接丢弃此数据包。这样的过程一直进行,一旦数据包匹配了某条语句的判别语句,则根据这条语句所配置的关键字或转发或丢弃。如果一个数据包没有匹配上ACL中的任何一条语句,则会被丢弃掉,因为缺省情况下每一个ACL在最后都有一条隐含的匹配所有数据包的条目,其关键字是deny,即访问控制列表的缺省规则是拒绝所有。以上ACL内部的处理过程总的来说,就是自上而下,按顺序执行,直到找到匹配的规则,拒绝或允许。

(www.chuimin.cn)

(www.chuimin.cn)

相关推荐