针对Web应用的安全渗透进行研究,包括信息收集、漏洞扫描、漏洞利用、渗透攻击等阶段,针对SQL注入、任意文件上传等漏洞,采用真实案例,分析渗透测试技术,并最终获取系统的访问权限。同时为应对Web渗透攻击,对安全防护技术进行探索,可采用加固应用系统,并建立行之有效的监控系统来防止恶意入侵。刘刚,本科,助理工程师。......

2023-10-21

针对扫描发现的SQL注入漏洞、任意文件上传漏洞和默认管理后台泄露进行渗透测试。

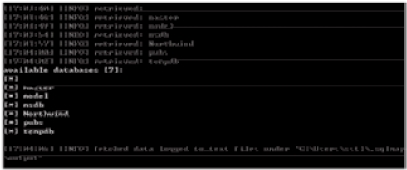

(1) SQL注入漏洞。使用Sqlmap工具针对漏洞扫描发现的错误点链接尝试获取数据库系统的类型和数据表名等信息,如图1所示。

(2)任意文件上传漏洞。使用Burp Suite工具上传Webshell并执行,最终获取操作系统权限,如图2所示。

(3)默认管理后台泄露。通过手工测试,发现管理后台未设置账号锁定功能,使用Burp Suite工具的Intruder功能暴力破解登录页面的管理员密码。

图1 SQL注入漏洞(获取数据库名称)

图2 执行.jsp脚本文件(获得服务器远程命令执行权限)(www.chuimin.cn)

首先切换到Proxy-〉 HTTP History,右键要测试的请求,点击“Send To Intruder”。

其次切换到Intruder标签,添加密码字典,准备暴力攻击。

最后点击右上角的开始攻击(Start Attack)按钮,程序会弹出一个新的窗口,显示出尝试的每个payload和响应的详情,其中第六个请求获取到了正确的密码。如图3所示。

图3 Burpsuite暴力破解后台口令

通过此次渗透测试,我们发现客户虽然针对服务器和网站进行了安全加固,但忽视了服务器中其他网站的安全加固,导致测试人员成功获取了服务器的管理权限,能够任意添加、删除、修改文件,甚至直接格式化硬盘。而网站后台直接能够通过外网访问,通过暴力破解获取了网站后台的管理权限,对门户网站能够执行添加、删除后台管理用户和新闻等操作。经过此次渗透测试,企业进一步认识到安全是一个整体,更是一个长期不断完善的过程。

有关2017年软件工程论文专集的文章

针对Web应用的安全渗透进行研究,包括信息收集、漏洞扫描、漏洞利用、渗透攻击等阶段,针对SQL注入、任意文件上传等漏洞,采用真实案例,分析渗透测试技术,并最终获取系统的访问权限。同时为应对Web渗透攻击,对安全防护技术进行探索,可采用加固应用系统,并建立行之有效的监控系统来防止恶意入侵。刘刚,本科,助理工程师。......

2023-10-21

同时,渗透测试也是受信任的第三方进行的一种评估网络安全的活动。与黑客攻击相比,渗透测试仅仅进行预攻击阶段的工作,并不对系统本身造成危害,即仅仅通过一些信息搜集手段来探查系统的弱口令和漏洞等脆弱性信息。渗透测试工具种类繁多,涉及广泛,按照功能和攻击目标分为网络扫描、通用漏洞检测和应用漏洞检测三类。云渗透检测流程分为准备阶段、测试部署阶段、信息收集阶段、场景构建阶段、攻击阶段和交付阶段。......

2023-11-18

图8-6 BED命令窗口第二步:输入如下命令,对OpenStack Dashboard的HTTP端口192.168.10.252:80进行漏洞检测。第四步:过滤发往OpenStack Dashboard目的地址的包,即图8 8中的“ip.dst==192.168.10.252”。图8-7 Wireshark开肩监控图8-8 Wireshark监摔结果1图8-9 Wireshark监控结果23.会话劫持测试这里采用Kali Linux系统提供的Hamster工具进行Session窃取实验。如图8-10所示,设置浏览器代理,即配置为使用本地回环地址1234端口的127.0.0.1。图8-11 Hamster监测界面第三步:实施劫持。然后需要在网页的右半部分单击目标IP地址192.168.10.252后,网页左侧会出现获取的有关信息。......

2023-11-18

渗透测试是一种全新的安全防护思路,将安全防护从被动转换成了主动。渗透测试是由专业安全公司模仿黑客,针对授权企业目标进行安全检测的方法。Web渗透测试包含信息收集阶段、渗透测试执行阶段、分析阶段三个主要工作阶段[1]。在渗透测试结果的基础上进一步分析、挖掘引起这些问题的漏洞可能导致的其他后果及影响,检查是否可以做漏洞利用,或是真正的越权取得信息,抑或是可以进一步利用从而最终获得应用或操作系统的权限。......

2023-10-21

各级管理人员、技术人员要在日常检查中,将分公司、部门和车间制定的安全关键作为检查重点,加大和突出行车安全、设备安全和人身安全的检查,紧盯关键岗位的作业标准执行和作业流程,要发现和解决影响行车、设备、人身等方面的问题,切实起到监督检查的作用。此次事件的发生暴露出调度部门安全管理存在漏洞,对电调日常作业缺乏有效监控,存在“重行车、轻电力”的现象。......

2023-09-20

设置客户计算机的TCP/IP协议的“首选DNS服务器”的IP地址为运行DNS服务的计算机的IP地址,然后使用ping命名来进行测试。测试DNS的服务手动配置客户机的TCP/IP协议,包括IP地址、子网掩码、默认网关和DNS服务器的IP地址。请你测试DNS服务器的工作状态,参照测试图示描述测试结果,然后回答表中提出的问题。测试DNS服务器ping www.comsch.com测试服务器的连通性的过程中,DNS负责把域名转换成对应的IP地址。②请写出测试DNS服务器工作状态的ping命令的一般格式。......

2023-10-19

上传与下载文件使用FTP服务,你可以把本地计算机中的文件传输到远端的FTP服务器上,这就是文件上传;你也可以把FTP服务器上的文件传输到本地计算机中,这一过程被称为下载。显示FTP服务器上文件列表和连接信息。请与同学合作建立一个FTP服务器,然后在网络中的另一台计算机中安装CuteFTP,测试FTP服务器的工作,并体验文件的上传与下载。......

2023-10-19

相关推荐