ICMP 报文格式及数据封装方式如图6.11所示。图6.11ICMP 报文格式ICMP 报文首部的前4 个字节各部分的含义如下:类型(8 位)指出了报文的主要类型。ICMP 报文主要有差错报告报文和询问报文两种类型,表6.5 为ICMP 报文主要类型的类型值与所属类型的对应关系。表6.5ICMP 报文主要类型的类型值与类型对应关系代码(8 位)提供报文的某些信息,以便进一步区分某种报文类型的几种不同情况。......

2023-10-19

鉴别是对欲访问特定信息发起者的身份或者对传送报文的完整性进行合法性审查或核实的行为,是网络安全的重要环节,也是对付主动攻击中篡改和伪造的重要手段。鉴别有两种:一种是报文鉴别,即对收到报文的真伪进行辨认,确认其真实性;另一种是实体鉴别,实体可以指人也可以是进程。

(1)报文鉴别

对传送的报文进行真实性的鉴别称为报文鉴别。为了鉴别报文的真伪,可采用数字签名。但数字签名需要花费大量的时间,代价较大。近年来广泛使用报文摘要进行报文鉴别,方法简单,效率较高。

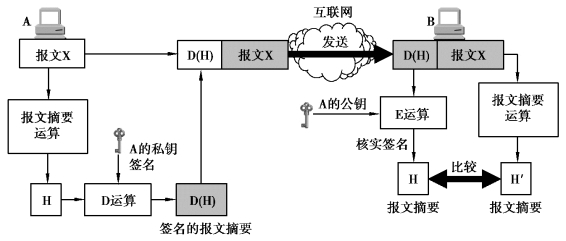

用报文摘要进行报文鉴别的基本思路为:用户A 将较长的报文经过报文摘要算法运算后,得到较短的报文摘要H。再用A 的私钥SKA 对H 进行D 运算(即数字签名),得到签名的报文摘要D(H)。然后将其追加在报文M 后面发送给用户B。用户B 收到后,将报文M 和签过名的报文摘要D(H)分离。一方面用A 的公钥PKA 对D(H)进行E 运算(即核实签名),得到报文摘要H;另一方面对报文M 重新进行报文摘要运算得出报文摘要H′。然后对H 和H′进行比较,如果一样,就可以断定收到的报文是用户A 所为,否则就不是用户A 发送的报文。图10.3所示为利用报文摘要进行报文鉴别的过程。

图10.3 利用报文摘要进行报文鉴别

报文摘要算法是一种多对一的散列函数,它必须满足以下两个条件:

①已知一个报文摘要H,得到一个对应的一个报文M,在计算上是不可行的。(www.chuimin.cn)

②任意两个报文,得到相同的报文摘要,在计算上是不可行的。

这两个条件表明,若[M,H]是发送者生成的报文和报文摘要,则攻击者不可能伪造另一个报文,使得该报文与M 具有相同的报文摘要。发送者对报文摘要进行数字签名,使得对报文具有可检验性和不可否认性。由此可见,报文摘要算法是一种单向函数。

目前,报文摘要算法MD5 已在互联网上得到广泛应用。它可对任意长度的报文进行运算,得出的报文摘要代码为128 位。

(2)实体鉴别

实体鉴别是指对欲访问信息的实体身份进行的鉴别。它与报文鉴别不同,报文鉴别是对收到的每一个报文都要执行鉴别动作,而实体鉴别只需要在访问者接入系统时进行一次身份验证。实体鉴别通常通过检查口令或个人身份识别码来实现。

最简单的实体鉴别方法为利用对称密钥加密实体身份,用户收到报文后,用对称密钥解密,从而确定发送方的身份信息。但这种简单的实体鉴别方法也存在明显的不足,例如不能很好地抵御重放攻击。为了对付重放攻击,可以在发送的报文中包含一个不重复使用的大随机数(称为不重数),并且使这个不重数达到“一次一数”。这样,可以通过不重数的检查对付重放攻击。

有关计算机网络技术的文章

ICMP 报文格式及数据封装方式如图6.11所示。图6.11ICMP 报文格式ICMP 报文首部的前4 个字节各部分的含义如下:类型(8 位)指出了报文的主要类型。ICMP 报文主要有差错报告报文和询问报文两种类型,表6.5 为ICMP 报文主要类型的类型值与所属类型的对应关系。表6.5ICMP 报文主要类型的类型值与类型对应关系代码(8 位)提供报文的某些信息,以便进一步区分某种报文类型的几种不同情况。......

2023-10-19

UDP 报文由数据字段和首部字段两部分组成,其格式如图8.1所示。图8.1UDP 数据报格式其中,首部包含源端口、目的端口、长度和校验和四个字段,每个字段都是16 位长度。UDP 协议通过校验和来确保报文被送到正确的目的端。所谓伪首部,是因为它并不是UDP报文的真正首部,只是在计算校验和时临时与UDP 报文拼接在一起参与校验和的计算。在接收方,将收到的UDP 数据报连同伪首部一起按二进制反码求这些16 位字的和。图8.2UDP 计算检验和......

2023-10-19

TCP 报文共分为两部分:TCP 首部和TCP 数据,如图8.3所示。图8.3TCP 报文格式TCP 首部各字段的含义如下:源端口和目的端口这两个字段分别表示源端口和目的端口。因为TCP 是面向字节流的协议,所以报文段中的每个字节都有编号。URG:URG 标志位为“1”时,表示TCP 报文的数据段中包含紧急数据,紧急数据在TCP 报文数据段的位置由紧急指针字段给出。MSS 告诉对方TCP“我的缓存所能接收的报文段其数据字段的最大长度是MSS 个字节”。......

2023-10-19

如图2.18所示为在光纤中传播光线的示意图。图2.17光缆及光纤构成图2.18光线在光纤中的传播实际上,光线在传输中以任何大于临界值角度入射,在不同介质的边界都将按全反射的方式在介质内传播,而且不同频率的光线在介质内部将以不同的反射角传播。一般地,单模光纤的纤芯直径为8 ~10 μm,包层直径为125 μm,使用的光波波长为1 310 nm、1 550 nm;多模光纤的纤芯直径为50 ~200 μm,使用的光波波长为850 nm、1 310 nm。......

2023-10-19

图5—3所示是一个典型的集线器的示意图。堆叠式集线器的可堆叠的集线器的数目是不同的,可以达到5个甚至8个。模块式集线器的可靠性是所有的集线器里面最高的一种,而且价格最贵。此外,有时还要配置集线器的固件。......

2023-10-22

关于互联网网络层安全,主要内容是IP 安全体系结构和IPSec 协议族即IP 安全协议。IPSec 为了保证网络的安全需求,首先需要制定能够满足安全通信的数据报格式,然后根据这些数据报的首部信息完成安全需求。IPSec 最重要的两个协议是:鉴别首部AH协议和封装安全有效载荷ESP协议。隧道方式采用隧道技术对整个IP 分组提供安全保护。这种数据处理方式,可对AH 和ESP 首部的后一部分及内层IP 分组进行加密。......

2023-10-19

在冷战时期,欧洲大陆的两端出现了以北约为代表的西方阵营与以华约为代表的东方阵营。为什么冷战时期的北约同盟最终发展出了安全共同体,而华约同盟没有。虽然安全共同体理论意识到了联盟的动态演进性,并且认识到了和解的重要作用,[21]但在本研究问题中,此类理论可为北约的案例提供一定的解释,却无法解释华约的案例。......

2023-08-16

虚拟专用网VPN是一种通过公共电信基础设施(互联网)连接不同的站点或公司办公室实现如专用网般的网络共享技术。虚拟专用网具有两个方面的含义:首先它是“虚拟”的,因为整个VPN 网络上的任意两个结点之间的连接并没有传统专用网所需端到端的物理链路。其次它又是一个“专用网”,每个VPN 用户都可以从这个“专用网”上获得所需的资源。VPN 使用加密与隧道技术来保证连接的安全可靠。图10.5隧道技术实现VPN......

2023-10-19

相关推荐