各高校校园网的建设使高校的教学、科研工作质量得到大幅度提高。为保障整个校园网的正常运行,免受外来攻击,必须开发校园网的防御系统。图7-6校园网防御系统结构示意图图中,R1、R2、R3是具有IP包过滤功能的路由设备。另外有一个应用网关用来控制外部网络与校园网之间的通信,保护校园网不受侵害,它是整个系统的核心。......

2023-10-18

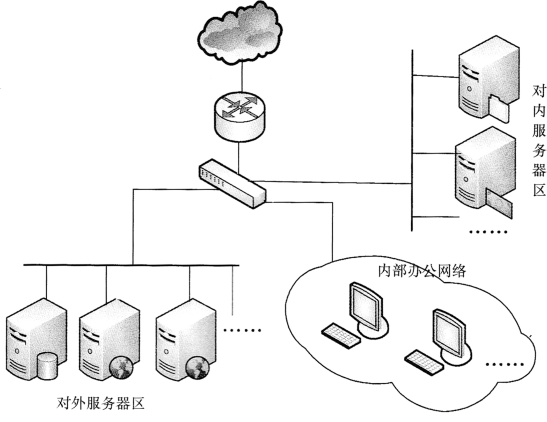

一般小型企业的网络结构包括办公网络、内部服务器区、对外服务器区等,其网络拓扑如图7-4所示。企业网络防火墙的布置要符合企业网络运行的需求。比如,内部办公网络的用户有访问外部互联网的业务需求,对外的服务器面向互联网提供公共访问服务;在为外部网络提供公共服务的同时,面临漏洞扫描、各种拒绝服务攻击、SQL注入攻击、木马攻击、恶意代码植入等安全风险;内部办公网络的用户在访问外部互联网时,存在来自外部互联网的安全风险;由于U盘、移动硬盘等移动媒介的使用,以及访问外部互联网的业务流,因此内部办公网络有可能被病毒、恶意代码等感染,进而威胁到企业内部服务器区,而在内部服务器区部署着与企业管理、业务相关的重要信息资源;用户希望能获得一些审计信息,以对企业的安全状况、安全事件有一个认识和跟踪。

图7-4 网络拓扑示意图

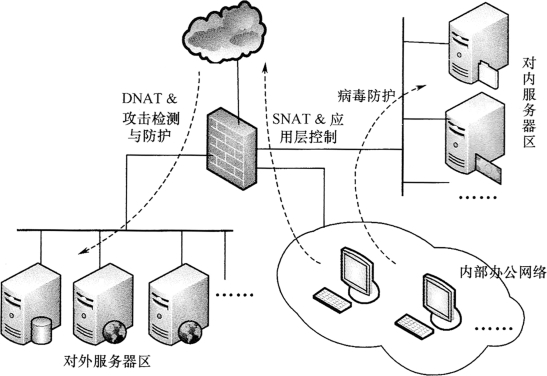

在网络中部署防火墙,在精简网络结构的同时,通过NAT、应用层控制、入侵检测与防护、病毒防护等策略,为用户提供有效的安全保障,通过日志、流量统计等方法为用户提供安全审计信息。

其网络防火墙部署如图7-5所示。

图7-5 小型企业网络防火墙部署示意图(www.chuimin.cn)

上图中,防火墙具备NAT功能,可以满足内部办公网络到外部互联网、外部互联网到公共服务器区的访问。内部办公网络的用户在访问外部互联网时,源地址转换为外部公共地址;互联网对对外服务器区的访问经防火墙做DNAT,将虚拟的公共服务器映射为真实的服务器地址。NAT除了可以解决公网地址不足的问题,还可以起到隐藏真实地址的目的,为网络访问提供轻量级的安全防护。

防火墙具备的攻击检测与防护功能可以有效抵挡来自外部网络的漏洞扫描、拒绝服务攻击、SQL注入攻击、木马攻击、恶意代码植入等安全威胁,为外部服务器区提供安全屏障。攻击检测与防护基于行为特征统计、报文特征识别的方式可以检测出常见网络统计性攻击、异常报文攻击;结合丰富、及时、精准的入侵、攻击特征规则库,匹配高效的检测引擎,可以实现更深层次的攻击检测与防护,例如,针对SQL注入攻击、木马攻击、恶意代码植入的检测与防护。

应用层控制可以在内部办公网络的用户访问互联网时抵御网络应用中存在的常见安全威胁。应用层控制在识别常见应用协议的基础上,对应用内容进行分析、过滤,常见的有Web过滤、邮件过滤、反垃圾邮件等。当应用识别借助于应用特征识别规则库和检测引擎时,还可以实现针对具体应用的识别和控制,例如,针对XXX邮箱、XXX网盘、XXX游戏、XXXP2P应用的识别和控制。

病毒防护可以隔离内部办公网络中的病毒隐患,保护企业的重要资源——内部服务器区。病毒防护通常依托专业的病毒特征库,结合高效的检测引擎,采用流过滤、透明代理等方式,为常见网络协议(如HTTP、FTP、SMTP、POP3等)提供病毒防护。

此外,防火墙还提供设备日志审计功能、流量统计功能。这一功能为用户实时掌握企业的安全状况提供可靠信息来源。

有关计算机网络与信息安全的文章

各高校校园网的建设使高校的教学、科研工作质量得到大幅度提高。为保障整个校园网的正常运行,免受外来攻击,必须开发校园网的防御系统。图7-6校园网防御系统结构示意图图中,R1、R2、R3是具有IP包过滤功能的路由设备。另外有一个应用网关用来控制外部网络与校园网之间的通信,保护校园网不受侵害,它是整个系统的核心。......

2023-10-18

企业中的信息系统用来统一物质流和信息流。表1-3对传统企业的管理信息系统和现代企业的计算机管理信息系统从需要处理的信息数量、信息处理的方法和信息的处理者三方面进行了对比。表1-3计算机管理信息系统与传统企业管理信息系统的对比信息系统在企业管理中的作用如下:● 保证企业内部的正常运作。......

2023-11-23

防火墙是近年来保护计算机网络安全的重要技术性措施之一。目前,防火墙已经得到广泛的应用。防火墙具有“阻止”和“允许”两个功能。图10.4防火墙在互联网中的位置防火墙的种类根据防火墙的工作原理一般可以将防火墙分为包过滤防火墙、状态检测防火墙、应用层防火墙等。目前,大多数较低档的硬件防火墙和具备ACL 功能的路由器属于包过滤防火墙,较高档的硬件防火墙属于状态检测防火墙。......

2023-10-19

基于上述考虑,统一的企业网络信息集成系统应具有3层结构,企业网络信息集成系统的层次结构如图1-3所示,从底向上依次为过程控制层、制造执行层和企业资源规划层。图1-3 企业网络信息集成系统的层次结构1.过程控制层现场总线是将自动化最底层的现场控制器和现场智能仪表设备互连的实时控制通信网络,遵循ISO的OSI开放系统互连参考模型的全部或部分通信协议。......

2023-11-22

要根据有意注意维持的规律,充分利用影响有意注意的有关因素,以尽可能保持其高度的集中与稳定。其重点在于自始至终吸引中学生的注意力于教学活动中,使其保持高度的稳定性。注意教学形式的多样化。注意教学中的举例。......

2023-11-06

硬件防火墙产品如下图所示。防火墙产品可以通过软件、硬件或二者相结合的方式来实现,通常硬件防火墙的性能要强于软件防火墙,并且连接、使用比较方便;而软件防火墙在功能和可配置性上要更加强大,可以更容易构建比较复杂的防御策略。软件防火墙、硬件防火墙和标准服务器防火墙对照如下表:2.选购防火墙选购防火墙,可以从以下方面考虑:①防火墙本身的安全性。......

2023-10-19

传统防御技术主要包括防火墙、认证技术、访问控制、病毒防范、入侵检测、漏洞扫描、信息加密技术和灾难恢复等。防火墙系统的实现技术主要分为分组过滤和代理服务两种。目前在市场上流行的防火墙大多属于规则检查防火墙。消息认证和身份认证解决了通信双方利害一致条件下防止第三者伪装和破坏的问题。数字签名能够防止他人冒名进行信息发送和接收,以及防止本人事后否认已进行过的发送和接收活动。......

2023-11-25

无线传感器网络是一种具有低速率、低功耗、短距离的无线网络。无线传感器网络由一组微型传感器通过Ad Hoc方式组成,网络中的传感器可以协作地感知、采集和处理被监控区域的感知对象的信息及数据,发布给使用一定形式终端设备的用户。无线传感器网络的感知对象具体地表现为被监控对象的物理量信息,如温度、湿度、速度和有害气体的含量等。它依据IEEE 802.15.4标准,在很多个无线传感器之间相互协调实现通信。......

2023-08-30

相关推荐