信息隐藏技术在现实中的应用主要有以下几个方面。随着经济的全球化,这一点不仅将涉及政治、军事,还将涉及商业、金融和个人隐私,而我们可以通过使用信息隐藏技术来保护在网上交流的信息。另外,还可以对一些不愿为别人所知的内容运用信息隐藏技术进行隐藏存储。(五)数字作品的版权保护版权保护是信息隐藏技术中的水印技术所试图解决的一个重要问题。......

2023-10-18

(一)计算机信息隐藏技术的定义

在第一届国际信息隐藏会议上达成了信息隐藏的一些基本定义,由Birgit Pfitzmann[1]整理成文。下面就信息隐藏的一些术语简述如下:

消息(Massage):是指要进行隐藏的信息,可以是文字、图像、视频或声音等二进制数据。

载体(Cover):是信息嵌入的宿主数据,一般是文本、数字图像、音频和视频文件等多媒体信号,也可以是信道,甚至是某套编码体制或整个系统。从目前所做的信息隐藏算法来看,以图像和视频居多,这是因为图像和视频文件中含有大量的信息冗余,可以利用这些冗余完成消息的嵌入。

原始载体(Original Cover):没有隐藏任何信息的载体。

隐秘载体(Stego-Cover):隐藏有秘密信息或水印信息的载体。

嵌入密钥或提取密钥(Extracting Key/Embedding Key):在隐藏过程中用的一些额外的秘密数据,在嵌入信息时和提取嵌入信息时,通常要用它或它的一些相关信息,这些密钥可由密钥发生器产生。

信息嵌入(Data Embedding):指利用嵌入密钥将消息嵌入原始载体的过程。

信息提取(Data Extraction):是嵌入过程的逆过程,利用提取密钥从隐秘载体中恢复所嵌入的信息。

信息隐藏,对应的英文术语是information hiding或data hiding,是利用人类感觉器官的不敏感性(感觉冗余),以及多媒体数字信号本身存在的冗余(数据特性冗余),将有意义的信息(如秘密消息、软件序列号或版权信息等)隐藏于一个载体信息中,不被人的感知系统察觉到,而且不影响载体信息的感知效果和使用价值。这里的“载体信息”可以是数字图像、音频和视频等。在信息隐藏的文献中,所谓的图像信息隐藏、音频信息隐藏及视频信息隐藏分别指的是在图像、音频和视频中隐藏信息,而不是对图像、音频和视频信息进行隐藏。自从20世纪90年代世界各国开始研究信息隐藏技术以来,已有相当数量的研究成果问世,是信息安全领域研究的热点之一。

信息隐藏要考虑隐藏的信息在遇到各种环境、操作之后免遭破坏的能力。例如,信息隐藏必须对非恶意操作、图像压缩和信号变换等具有相当的免疫力。信息隐藏的数据量与隐藏的免疫力始终是一对矛盾,不存在一种完全满足这两种要求的隐藏方法。通常只能根据需求的不同有所侧重,采取某种折中方法,使一方得以满足,而另一方做些让步。从这一点看,实现真正有效的信息隐藏的难度较大,十分具有挑战性。(www.chuimin.cn)

(二)计算机信息隐藏技术模型

信息隐藏技术的载体可以是文字、声音、图像、视频等,下面以数字图像为载体(Cbver message),将需要保密的信息(Secret Message)——可以是版权信息或秘密数据,也可以是一个序列号——以噪声的形式隐藏于公开的图像中,但是噪声必须不为人眼所觉察,从而逃避可能的检测者,以达到传递秘密信息的目的。然后,检测器(Detector)利用密钥从载体中恢复或检测出秘密信息。

信息隐藏技术主要由下述两部分组成。

(1)信息的嵌入算法,它是利用密钥来实现秘密信息的隐藏。

(2)秘密信息检测/提取算法(检测器),它利用密钥从隐蔽载体中检测恢复出秘密信息。

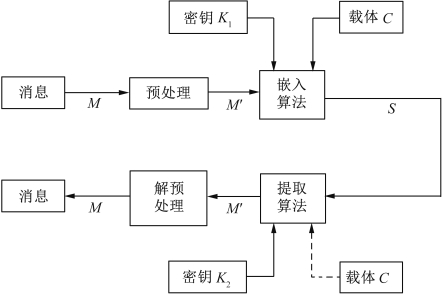

图6-1 信息的隐藏和提取系统模型

如图6-1所示,隐藏过程是这样一个过程:首先对消息M可以做预处理,这样形成消息M′,为加强整个系统的安全性,在预处理过程中也可以使用密钥来控制,然后用一个隐藏嵌入算法和密钥K1把预处理后的消息M′隐藏到载体C中,从而得到隐蔽载体S。

提取过程可以这样描述:使用提取算法和密钥K2从隐秘载体S中提取消息M′,然后使用相应的解密或扩频解调等解预处理方法由M′恢复出真正的消息M。

如果K1=K2,那么可以说这个隐藏嵌入算法是对称隐藏算法,否则称这个算法为非对称隐藏算法。载体C可以是文本、声音、图像和视频,隐藏嵌入算法可以是空域方法及变换域方法。

有关计算机网络与信息安全的文章

信息隐藏技术在现实中的应用主要有以下几个方面。随着经济的全球化,这一点不仅将涉及政治、军事,还将涉及商业、金融和个人隐私,而我们可以通过使用信息隐藏技术来保护在网上交流的信息。另外,还可以对一些不愿为别人所知的内容运用信息隐藏技术进行隐藏存储。(五)数字作品的版权保护版权保护是信息隐藏技术中的水印技术所试图解决的一个重要问题。......

2023-10-18

(一)计算机信息隐藏技术的特点信息隐藏技术必须考虑正常的信息操作所造成的威胁,即要使机密资料对正常的数据操作技术具有免疫力。鲁棒性反映了信息隐藏技术的抗干扰能力。(二)计算机信息隐藏技术的分类对信息隐藏技术进行分类的方法有多种,分类方法的不同导致了分类的不同,它们之间既有联系又有区别。......

2023-10-18

链路加密的目的是保护网络节点之间的链路信息安全;端到端加密的目的是对源端用户到目的端用户的数据提供保护;节点加密的目的是对源节点到目的节点之间的传输链路提供保护。因此认清网络的脆弱性和潜在威胁,采取强有力的安全策略,对于保障网络的安全性将变得十分重要。......

2023-10-18

为了更好地研究入侵检测系统,人们将其各个组成部分抽象出来,形成各种入侵检测模型。模型中,入侵检测系统分为4个基本组件,即事件产生器、事件分析器、响应单元和事件数据库。其中的事件是指入侵检测系统需要分析的数据。如果入侵检测系统也能够像攻击者那样合作,就有可能检测到。......

2023-10-18

(一)主机扫描技术主机扫描分为简单主机扫描和复杂主机扫描。传统的主机扫描是利用ICMP的请求/应答报文,主要有以下3种。主机扫描大多使用ICMP数据包,因此使用可以检测并记录ICMP扫描的工具,使用入侵检测系统,在防火墙或路由器中设置允许进出自己网络的ICMP分组类型等方法都可以有效地防止主机扫描的发生。采用随机端口扫描,能有效防范此类检测。实行这种协同式攻击时主要依赖时间段。......

2023-10-18

纠错编码水印的预处理方法由于可以把数字产品定义为信道,数字水印定义为信道中传输的信号,各种对水印的攻击定义为信道中的噪声,故水印信号的生成可以基于扩频原理。同时,为了提高嵌入的数字水印信息的鲁棒性,也可以采用通信中的纠错编码技术,对数字产品版权信息进行纠错编码生成数字水印信息,以提高数字水印在信道中传输的可靠性,即抗干扰(抗攻击)能力。......

2023-10-18

由于计算机的配置不同,设计程序时所使用的语言也不同。目前,可用于程序设计的语言基本上可分为机器语言、汇编语言和高级语言。这些英文字符被称为助记符,用助记符表示的指令称为符号语言或汇编语言,用汇编语言编写的程序称为汇编语言程序。因此,机器语言和汇编语言均是面向“机器”的语言,缺乏通用性。......

2023-10-18

相关推荐