【摘要】:移动性管理技术移动性管理是移动互联网中最具挑战性的关键技术之一,包含位置管理和切换管理,使得网络能够对移动终端进行定位以传递呼叫,并在移动过程中保持连接。IETF提出的移动IP协议是实现这一目标的核心技术。图12.32移动主机在外地网络时的基本通信流程①移动主机通过外地代理获得一个转交地址,并向本地代理发送消息注册该地址。移动互联网采用扁平网络,其核心是IP化。

作为近几年出现的新兴网络融合技术,移动互联网尚面临许多挑战和困难。涉及的关键技术包括移动性管理、无线资源管理、业务服务质量、网络规划与优化、安全与隐私等多个方面。

为更好地支持新的高宽带、低时延移动互联网应用,支持“互联网+”和云计算服务等新兴产业,最近又提出业务与网络的深度融合和网络能力开放需求。业务将不仅由云端提供,也可以使能“智能管道”和“业务感知”,由网络直接提供;同时,网络开放自身的接口,第三方开发者通过调用接口产生新的应用,为用户提供更多的业务。这涉及移动边缘计算技术(MEC),网络功能虚拟化(NFV)技术和软件定义网络(SDN)技术。具体讲,就是基于SDN/NFV 实现虚拟化,进行扁平化扩展与增强,将核心网用户面功能下沉到基站。

(1)移动性管理技术

移动性管理是移动互联网中最具挑战性的关键技术之一,包含位置管理和切换管理,使得网络能够对移动终端进行定位以传递呼叫,并在移动过程中保持连接。位置管理包含位置注册、更新和呼叫传递,涉及的技术包括移动代理发现、转交地址的形成与使用、移动侦测和绑定更新等;而切换管理解决终端在同一小区内或不同小区之间的信道切换问题,涉及的技术包括同一网络内的水平切换和不同网络间的垂直切换等。

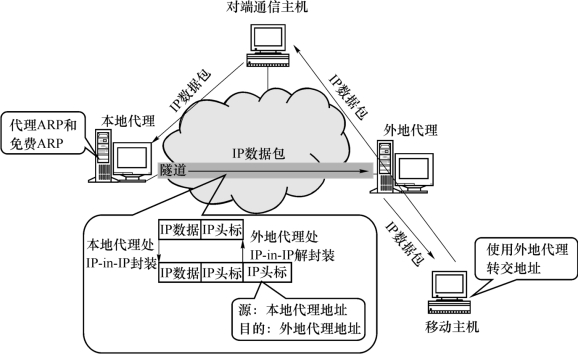

对移动性的支持需要通过不同层的协议来实现,考虑到移动互联网的网络层均采用IP协议,因此对IP的移动性管理将有助于实现异构网中的各种移动性支持。IETF提出的移动IP协议是实现这一目标的核心技术。移动IP的基本原理是让移动主机使用一对IP地址(本地地址和转交地址)实现对移动性的支持,其中引入了本地代理和外地代理这两个实体,并使用了隧道技术。隧道是指将一个数据包封装在另一个数据包的净荷中进行传送的路径,建立在本地代理和外地代理之间。当移动主机在本地网络时,使用本地地址及标准IP协议和对端通信主机进行通信。当移动主机移动到外地网络时,其基本通信流程如图12.32所示,具体如下。

图12.32 移动主机在外地网络时的基本通信流程

①移动主机通过外地代理获得一个转交地址,并向本地代理发送消息注册该地址。

②对端通信主机通过标准IP路由机制,向移动主机的本地地址发送IP数据包。

③移动主机的本地代理截取该数据包后,将其进行封装,通过隧道技术将它们转发给外地代理或移动节点本身。

④移动主机收到数据包后,用标准IP路由机制与对端通信主机建立连接。

移动IP存在的主要问题是“三角路由”问题,即对端通信主机发给移动主机的数据包必须经过本地代理,而移动主机发给对端通信主机的数据包则直接发送,导致效率降低。另一个是切换问题,即当移动主机远离本地代理时,若隧道对应的位置信息过时则引起包丢失。还有一个问题即域内频繁移动带来频繁地切换,由此导致大量注册信息传输而影响网络性能。针对上述问题,目前已有移动IPv6和微观移动IP等多种改进和完善技术方案。

(2)无线资源管理技术

无线资源管理一般是指通过一定的策略和手段对无线网络资源(时间、频率和功率等)进行控制、调度和管理,以充分利用有限资源,提高频谱利用率,防止网络拥塞和保持低的信令负荷,最大限度地保障服务质量,满足不同用户和业务的需求。涉及的技术主要包括功率控制、切换控制和拥塞控制等。功率控制的目的是在保证服务质量的前提下,将上行和下行链路的传输功率调整到所需的最低程度,在实际中需要综合考虑和速率控制的折中问题。切换控制的目的主要是实现移动过程中的无缝切换,减少切换带来的时延、停顿和数据丢失等,维持上层业务的连续性。拥塞控制的目的是灵活分配和动态调整传输部分和网络的可用资源,保证网络的连通性和服务质量,涉及的技术包括呼叫准入控制、信道分配、调度技术、QoS保证、资源预留和自适应编码调制等。

(3)移动安全技术

移动互联网安全可以归纳为4个部分:终端安全、网络安全、应用和平台安全、信息与内容安全。

移动互联网终端软硬件技术的安全性比固定互联网好,首先表现在目前移动终端的平台不统一,平台不兼容性限制了恶意代码的传播,并且现阶段操作系统漏洞不多,其次硬件处理能力低,无线带宽有限,可限制恶意代码传播。移动终端安全有其特殊性,例如,always-on特性会招致更多的窃听和监视问题,其个性化特性容易引发涉及隐私和金融等恶意代码的攻击,移动互联网用户缺乏安全意识,另外其病毒传播途径多样化,如短信、彩信、互联网、蓝牙和存储卡等。同时,移动终端对用户的重要性日益增加,已经如身份证一样不可或缺,使得攻击价值增大,危险度和严重性增加。

移动互联网采用扁平网络,其核心是IP化。但是,由于IP网络与生俱来的安全漏洞,IP自身带来的安全威胁也在向移动核心网渗透。僵尸主机与蠕虫、病毒和攻击行为等结合,不仅威胁到公众网络和公众用户,也越来越多地波及承载网络的核心网。特别是移动互联网的控制数据、管理数据和用户数据同时在核心网上传输,使终端用户有可能访问到核心网,导致核心网不同程度地暴露在用户面前。移动互联网多主张封闭性更强的“围墙花园”模型和有差别的服务,网络中可以部署关键控制点,便于实现可管可控。除了可以使用IP地址作为位置和身份标识,移动互联网还可以采用SIM 卡信息作为用户标识,精确定位终端及其位置。

移动互联网承载的业务多种多样,部分业务可由第三方的终端用户直接运营,特别是众多手机银行、移动办公、移动定位和视频监控等移动数据业务,虽然丰富了手机应用,也带来了更多安全隐患。移动互联网用户基数大,节点自组织能力强,并且涉及大量的私密信息和位置信息,因此有可能引发大规模的攻击和信息发掘,包括拒绝服务攻击和对于特定群组的敏感信息搜集等。

不同于传统运营商“以网络为核心”的运营模式,移动互联网转移到“以业务为核心”的运营模式,并且逐渐集中到“内容为王”模式。移动互联网服务过程发生大量用户信息(如位置、消费、通信、计费、支付和鉴权信息等)的交换,用户隐私保护面临巨大挑战。

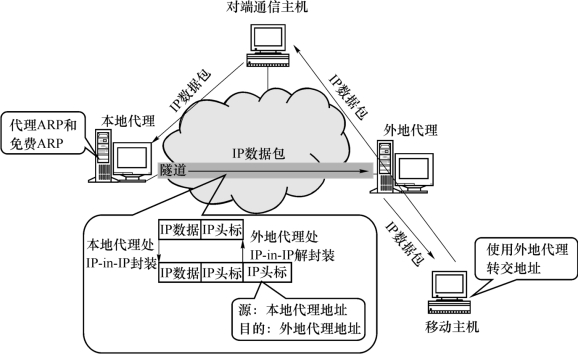

移动互联网的安全通信框架参考ITU-T 的X.805框架,如图12.33所示。该安全框架按照3个层次(基础设施安全层、服务安全层、应用安全层)、3个平面(管理平面、控制平面、最终用户平面)和8个维度(访问控制、认证、不可否认性、数据机密性、通信安全、数据完整性、可用性、隐私保护)搭建,保证终端、网络和业务方面的安全。为了便于管理,通常将系统划分成多个安全域。安全域是指同系统内有相同的安全保护需求和安全等级,相互信任并具有相同的安全访问控制和边界控制策略的子网或网络,相同的安全域共享一样的安全策略。划分安全域可以限制系统中不同安全等级域之间的相互访问,满足不同安全等级域的安全需求,从而提高安全系统的安全性、可靠性和可控性。

图12.33 ITU-T X.805安全框架

相关推荐