为了简化分析和降低建模难度,做如下假设:图15-7 WPA包格式15.3.1.1 认证WPA认证与IEEE 802.1x规范相一致,它为集中型用户和/或无线网络认证提供了可扩展的认证协议,同时也提供了加密密钥管理和分发功能。使用WPA的接入点支持广播信标消息。......

2023-06-22

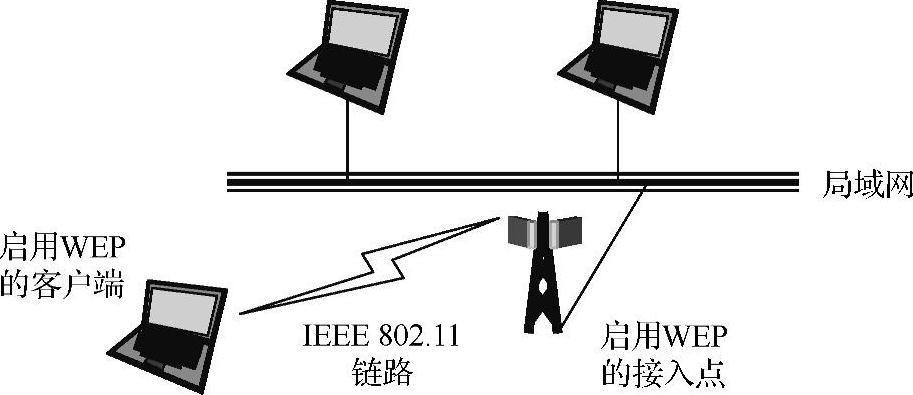

WEP通过使用共享密钥加密来进行移动客户端和无线接入点之间的安全通信。为了接入Wi-Fi网络,移动客户端需要一个与在适当的接入点所配置的密钥相匹配的WEP密钥。在检查了这一WEP密钥的有效性之后,接入点授权移动客户端接入网络。图15-1举例说明了一个简单的基于WEP的无线局域网配置。

图15-1 基于WEP的简单WLAN配置

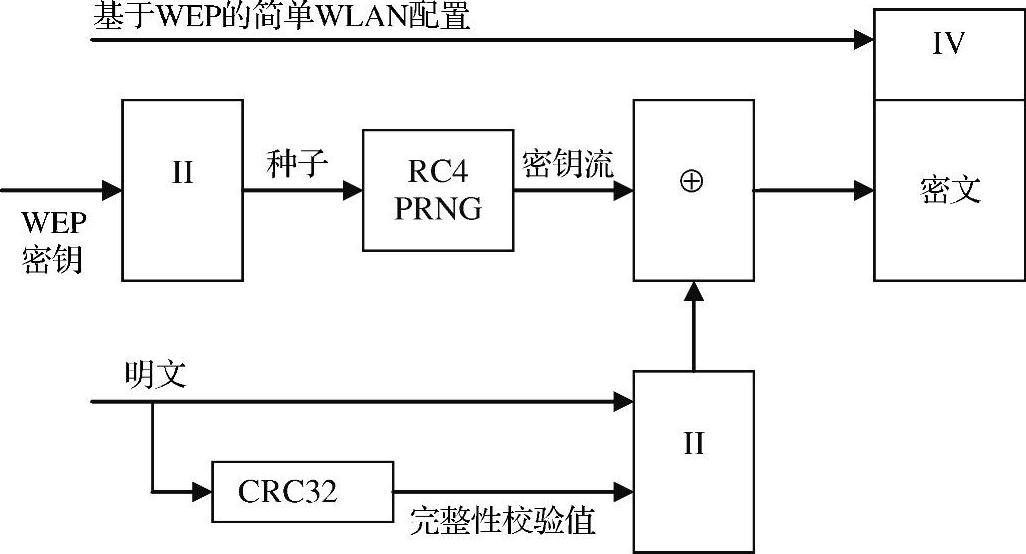

由于WEP对于一个接入点的所有客户端使用相同的WEP密钥,WEP的唯一目的就是防止外部攻击者进行信息窃听。它不能防止接入网络中所有其他客户端的攻击。出于保密的目的,WEP加密解密使用RC4流密码。为了形成一个64bit的RC4密钥,WEP使用一个24bit的初始矢量(IV)和一个40bit的密钥。这两部分连接起来形成一个64bit的WEP密钥。在扩展配置的128bit WEP密钥中,密钥长度为104bit加上24bit初始矢量。

图15-2描述了WEP的加密,其工作流程如下:在发送端,发送者使用初始矢量和40bit WEP密钥形成密钥流。密钥流与明文进行异或运算生成密文。由明文生成的循环冗余校验CRC-32用于接收端的消息完整性校验。

图15-2 WEP加密原理(参考IEEE 802.11i—2004标准,第37页,图43a)

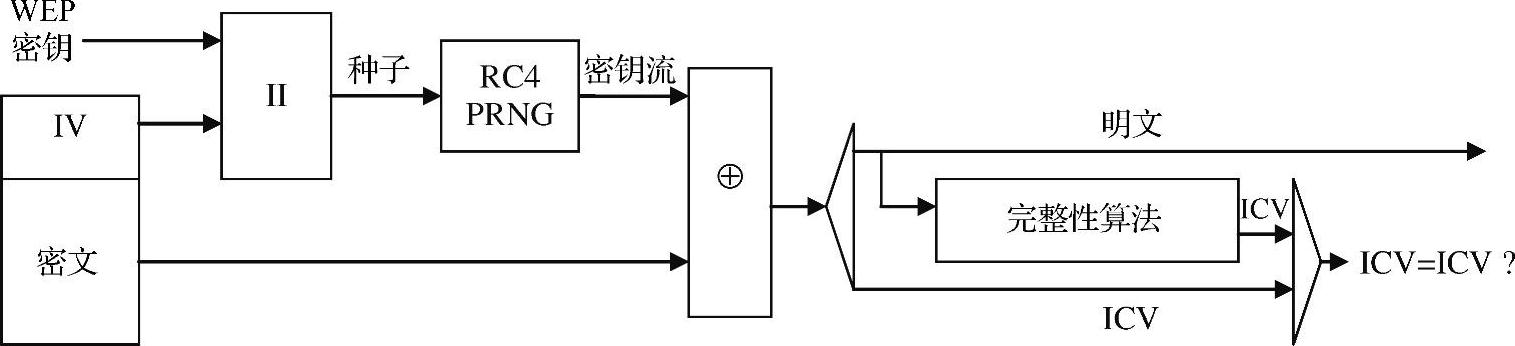

要解密密文流,接收者可以使用异或操作的基本原理,即:

密文=密钥流⊕明文

密钥流⊕密文=密钥流⊕(密钥流⊕明文)

=(密钥流⊕密钥流)⊕明文

=明文

因此,在接收端,拥有相同WEP密钥的接收者可以使用接收消息中的初始矢量,恢复与发送端相同的密钥流。接收者就可以按照上述的规则,将接收到的密文和密钥流进行异或运算来恢复出明文。WEP解密的原理如图15-3所示。

图15-3 WEP解密原理(参考IEEE 802.11i—2004标准,第38页,图43b)

在发送端生成的CRC-32是用于进行完整性检查的值(Integrity Check Value,ICV),它用来检查接收到的信息是否在传送中被修改过。只有这个值和由完整性算法生成的值相匹配时,消息才能被认为是有效的。

有关无线自组织网络和传感器网络安全的文章

为了简化分析和降低建模难度,做如下假设:图15-7 WPA包格式15.3.1.1 认证WPA认证与IEEE 802.1x规范相一致,它为集中型用户和/或无线网络认证提供了可扩展的认证协议,同时也提供了加密密钥管理和分发功能。使用WPA的接入点支持广播信标消息。......

2023-06-22

其工作原理是主轮工作导轨侧面限制主轮左右偏移,从而防止工作梯级因跑偏发生梳齿错齿现象;压轨限制主轮跳动,保证扶梯乘坐的安全性和舒适感,压轨与主轮间隙δ一般设定在4mm以下。为保证梯级平稳运行,下曲线区段副轮上也应设置压轨。......

2023-06-15

(二) 金融稳定论坛的运作机制从其产生的背景及过程来看,金融稳定论坛是七国集团在构建金融稳定机制方面所做的一种有益尝试。金融稳定论坛每年在春秋两季定期举办全体会议。其主要负责评估离岸金融中心对全球金融稳定的影响,以及这些中心在推行国际审慎监管标准和遵守跨境信息交换方面取得的进展。......

2023-07-02

进一步完善县委脱贫攻坚工作领导机制,建立政府专项工作分管副职、扶贫工作分管副职任“双组长”的领导体制。明确承担脱贫攻坚行动计划任务的各牵头单位对本行业的脱贫攻坚负主体责任,单位一把手是第一责任人,责任单位负相关责任。......

2023-07-17

AutoCAD的工作空间是由分组组织的菜单、工具栏、选项板和功能区控制面板组成的集合,能够使用户在专门的、面向任务的绘图环境中工作。AutoCAD 2016默认提供了3个工作空间:“草图与注释”工作空间、“三维基础”工作空间和“三维建模”工作空间。......

2023-06-20

从网部脱除的部分白水,又回用于稀释进入流浆箱的浆料,称之为“短循环”。细小纤维和填料特别容易通过成形网进入白水中,短循环的作用就是增加通过流浆箱的干固形物流量,以使纸幅的干固形物流量等于从打浆工段送到纸机的干固形物流量。在网上脱除的不用于稀释流浆箱浆料的另一部分白水,经处理后,则引送去更前面的生产工序,称之为“长循环”。这样可以显著减少清水用量,并且改善系统物料和热量的利用。......

2023-06-23

12.3.5.1 衬板1.衬板1(图12-139)图12-139 衬板1(图12-135的件号99)2.衬板2(图12-140)图12-140 衬板2(图12-135的件号13)3.衬板3(图12-141)图12-141 衬板3(图12-135的件号43)12.3.5.2 凸模固定板垫板1.凸模固定板垫板1(图12-142)图12-142 凸模固定板垫板1(图12-135的件号98)2.凸模固定板......

2023-06-26

相关推荐