2)尼龙6流延薄膜冷却辊温度。3)冷却辊温度为20~40℃。在模唇间隙上,调节为模唇开度是中间部位稍小,两边稍大,依靠机头中的节流棒来调节熔融物料的流动性,使口模全长内的流速达到一致。......

2025-09-29

为了提升防御窃听攻击能力并保障CIS信息安全,人们提出了一种基于可实现业务流切片与并行计算的MFVC的安全策略。当CIS到达光与无线网络光汇聚层时,业务流被分成几个通过不重叠路径传输的子业务流。在此场景下,单个窃听点只能得到一部分CIS信息,因此,窃听者只有在正确的路径上部署多个窃听点时才能获取完整的机密信息。窃听点越多,获取完整机密信息的成本和风险越高,所以引入MFVC可以增强光汇聚层中对窃听攻击的抵抗能力。此外,各个子业务流占用频谱子载波数量较少,且各个子业务流所占用的频谱子载波数可以被动态调整,因此可以灵活地利用频谱碎片传输子业务流,进而提高频谱效率。

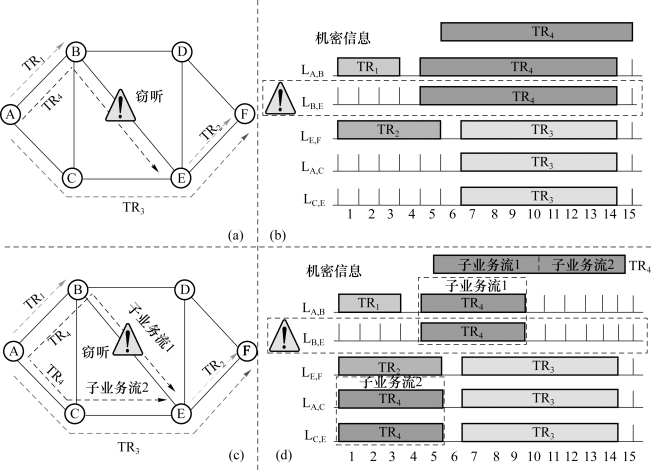

如图8-4所示,在一个6节点的简单光网络中,每个光纤链路都被分成15个子载波,每个子载波都由1~15标注。假设一个窃听者在LB,E上插纤攻击,通过该光纤链路的业务流都将被窃听。TR1(A,B,3,1)、TR2(E,F,5,1)、TR3(A,F,8,1)与TR4(A,E,10,0.6)4个业务请求按顺序依次到达网络,其中TR4是一个具有安全需求的业务请求,根据最短路径路由算法与首次适用算法,分别为TR1和TR2选择最短路径LA,B和LE,F,并分别占用子载波(1,2,3)和(1-5)。当业务请求TR3到达节点A时,选择最短路径A-C-E-F作为传输路径,由于LE,F上的子载波(1-5)已被TR2占用,且子载波6已经被分配为保护带宽,考虑频谱连续性与波长连续性,为了避免频谱冲突,TR3不得不被分配到路径A-C-E-F上的子载波(7-14)中。当TR4到达网络时,根据普通的RSA算法,TR4将占用路径A-B-E上的子载波(5-14)。图8-4(a)和图8-4(b)分别展示了RSA的分配结果,TR4中的机密信息将被在LB,E处搭纤攻击的窃听者完全获取。因此,普通的RSA算法在防御窃听攻击方面存在巨大的安全隐患。

采用基于MFVC的安全策略能有效地排除这一安全隐患,图8-4(c)和图8-4(d)分别展示了这一安全策略的过程与优势。面对相同的条件,TR1、TR2与TR3的分配结果不变,当业务请求TR4到达网络时,不同于一般的解决方案,该业务流将被切割为均占用5个子载波的两个子业务流。子业务流1占用A-B-E路径上的子载波(5-9),子业务流2占用路径A-C-E上的子载波(1-5)。因此,窃听攻击者只能获取通过链路LB,E的子业务流1的信息,无法获取子业务流2的信息,避免了全部信息的泄露。将此安全策略与优秀的加密算法相结合,窃听者将不会获得任何有效信息,进而提升网络安全性。另外,在TR4到达之前,在链路LA,C与LC,E上的子载波(1-6)是很难被再利用的频谱碎片,随着为业务请求TR4分配资源,频谱碎片被子业务流2占用且被完全利用。因此,这种基于MFVC的安全策略可以同时增加安全性与频谱效率。

(https://www.chuimin.cn)

(https://www.chuimin.cn)

图8-4 一般传输模式与安全策略的对比

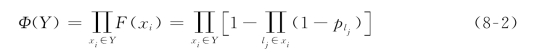

在所提出的安全策略中,由于CIS的传输模式变成了并行传输,所以计算EP值的公式不再适用于对业务被窃听概率的评估。当一个CIS业务请求被分配多个路径时,除非全部路径都被攻击,否则窃听攻击不会成功。由于单一路径的EP值可以通过式(8-1)得到,且假设不同链路的窃听攻击为相互独立事件,因此对于包含多个不重叠路径的集合Y={x1,x2,…,xn}的EP值可以通过以下公式计算得出:

对于Y中的xi,F(xi)<1,Φ(Y)≦F(xi)一定成立,由式(8-2)可以进一步证明通过并行传输可以实现更低的EP以及更高的安全性。此外,在单路径传输条件下,Y={x1}且Φ(Y)=F(x1),所以式(8-2)同样适用于单一路径传输的情况。

相关文章

2)尼龙6流延薄膜冷却辊温度。3)冷却辊温度为20~40℃。在模唇间隙上,调节为模唇开度是中间部位稍小,两边稍大,依靠机头中的节流棒来调节熔融物料的流动性,使口模全长内的流速达到一致。......

2025-09-29

仔细研究各算法就会发现,决策树分类算法、关联规则分类算法、贝叶斯分类算法都是基于规则“A→C”和其统计特性的。C 4.5是决策树分类算法的代表[98]。构造决策树时,总选择增益比例大的属性作为下一分支节点。简化后的规则按类进行分组,形成最终的分类规则集。可见,贝叶斯分类器也是基于规则“A→C”的统计特性的。决策树分类法是一种直观且精度较高的方法,但决策树有时也会变得很复杂,以至于难以解释。......

2025-09-29

多准则决策分析主要包括数据准备及预处理、缓冲区分析、缓冲区域分级权重赋值、按权重叠置分析、输出结果专题地图等步骤。图3.26纽约市消防站负荷状况从数学的角度,缓冲区定义为给定一个空间对象或集合,确定其邻域,邻域半径即缓冲距离(宽度),是缓冲区分析的主要数量指标,可以是常数或变量。按照表3.12的划分依据,通过叠置分析将服务区划分为低值区、中值区、高值区三个等级,从而得到纽约市医院空间布局优化图。......

2025-09-29

图5.37混凝土面层爆破及裂纹扩展模型假设爆燃反应气体产物等熵膨胀,裂纹内气体体积可表述为式中,a为裂纹长度;W为活性聚能侵彻体爆燃反应深度。图5.39环向裂纹及抛掷效应分析模型以有效活性聚能侵彻体等效起爆中心为原点,爆燃反应冲击波呈球形在跑道各层介质中传播,产生径向压力波,强度随传播距离衰减。图5.40混凝土面层底部压力分布模型作用于混凝土面层垂直方向的作用力分量可表述为式中,A为混凝土面层反射系数。......

2025-09-29

多臂开口机构适用于小花纹组织的织造,如提花府绸、床单、浴巾等,尤其适合织制各种毛料织物。多臂开口机构主要由提综执行和提综控制两大部分组成。 积极式多臂开口机构则通过共轭凸轮、沟槽凸轮等使综框积极下降,其工艺性能和运动性能较好,但结构较复杂。在织制两种花纹交替配置的织物时,采用双花筒多臂开口机构,可节省纹板。......

2025-09-29

一般来说,衬底表面的形态决定着生长机制。当表面平面相对于普通晶面发生解取向时,表面由许多台阶组成。利用MOVPE,高温生长促使原子向表面和由台阶构成的位错扩散。图2-12所示的为蓝宝石解取向角θ不同时GaN表面的演化。θ约为0.3°时,表面变得更光滑。隆起物的平均高度为5nm。图2-13 GaN在蓝宝石上生长的AFM图像,解取向角分别为θ=0.15°及θ=0.31°注:隆起物(左图)是因围绕螺旋位错的螺旋生长形成的。......

2025-09-29

EF业务为高优先级业务,主要为时敏业务等对时间敏感的网络业务。而BE业务为最低优先级业务,不需要延时、带宽或帧丢失等方面性能的保障。当一个AF或者BE业务到达DAON时,OFBS-AGR向控制器发送请求,控制器为到达的AF或者BE业务分配网络传输资源,然后生成BHP并发送给相关网络设备。对于每一种传输模式,资源分配方法也各不相同。......

2025-09-29

扶手带入口保护装置是自动扶梯必须安装的安全保护装置。保护装置由入口套、微动开关、托架等组成。入口套是一个有一定硬度的弹性体(如橡胶),与扶手带保持有很小的间隙,作封闭保护,在橡胶块后面装有一个微动开关。图7-3-4是一种雷达感应式扶手带入口保护装置,通过雷达波的检测,任何物体接近扶手带出入口的危险区域,都会通知安全回路停梯。......

2025-09-29

相关推荐